В 2023 году произошло значительное увеличение количества эксплойтов нулевого дня — примерно на 50% больше, чем в предыдущем, 2022 году. Большинство этих уязвимостей затронуло распространенные операционные системы и приложения, используемые обычными пользователями, включая Windows, Chrome и iOS. Однако, несмотря на эту тревожную тенденцию, ежегодный отчет Google об угрозах содержит некоторые обнадеживающие новости о достижениях в области безопасности программного обеспечения.

Группа анализа угроз Google (TAG) и Mandiant постоянно отслеживают вновь выявленные уязвимости нулевого дня в реальном мире. Любые слабости в системе безопасности, которые потенциально могут быть использованы злоумышленниками, документируются в их годовом отчете, классифицированном в зависимости от того, затрагивают ли они конечных пользователей или корпоративное программное обеспечение.

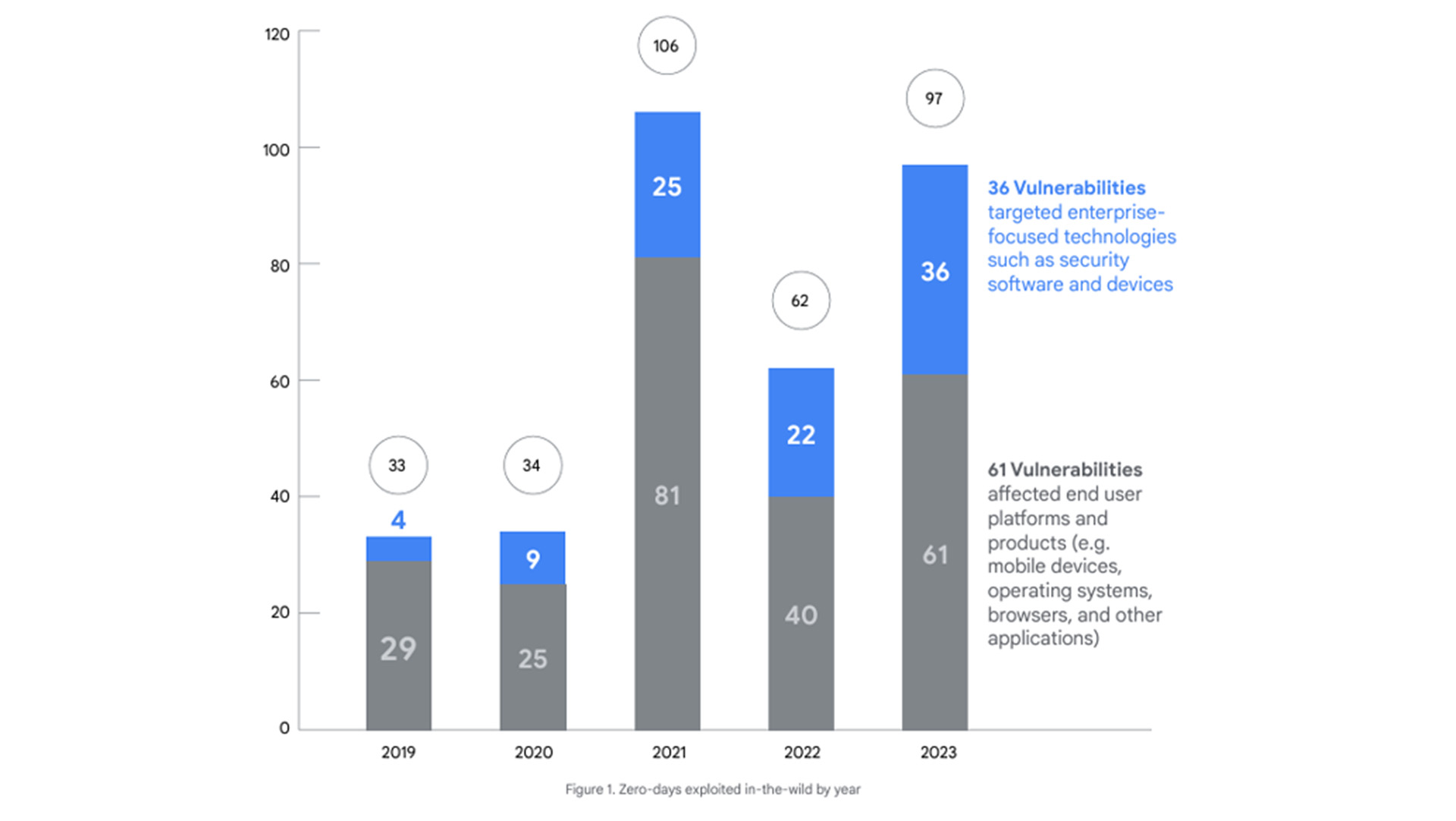

В отчете за 2023 год подчеркивается, что по сравнению с предыдущим годом произошло значительное увеличение количества уязвимостей нулевого дня как для конечных пользователей, так и для предприятий. Данные показывают 61 случай эксплойтов, нацеленных на программное обеспечение конечных пользователей, например операционные системы, в то время как корпоративное программное обеспечение подверглось 36 таким атакам. Это заметное увеличение по сравнению с 40 и 22 случаями соответственно в 2022 году. Хотя это и выглядит тревожно, в 2021 году конечные пользователи столкнулись с еще большими проблемами: был зафиксирован 81 случай уязвимостей нулевого дня.

В данном отчете наибольшая часть принадлежит Windows с 17 эксплойтами, что на четыре больше, чем в предыдущем году. Примечательно, что браузер Apple Safari продемонстрировал наиболее значительный рост: в общей сложности было обнаружено 11 эксплойтов, что на восемь больше, чем в предыдущем году.

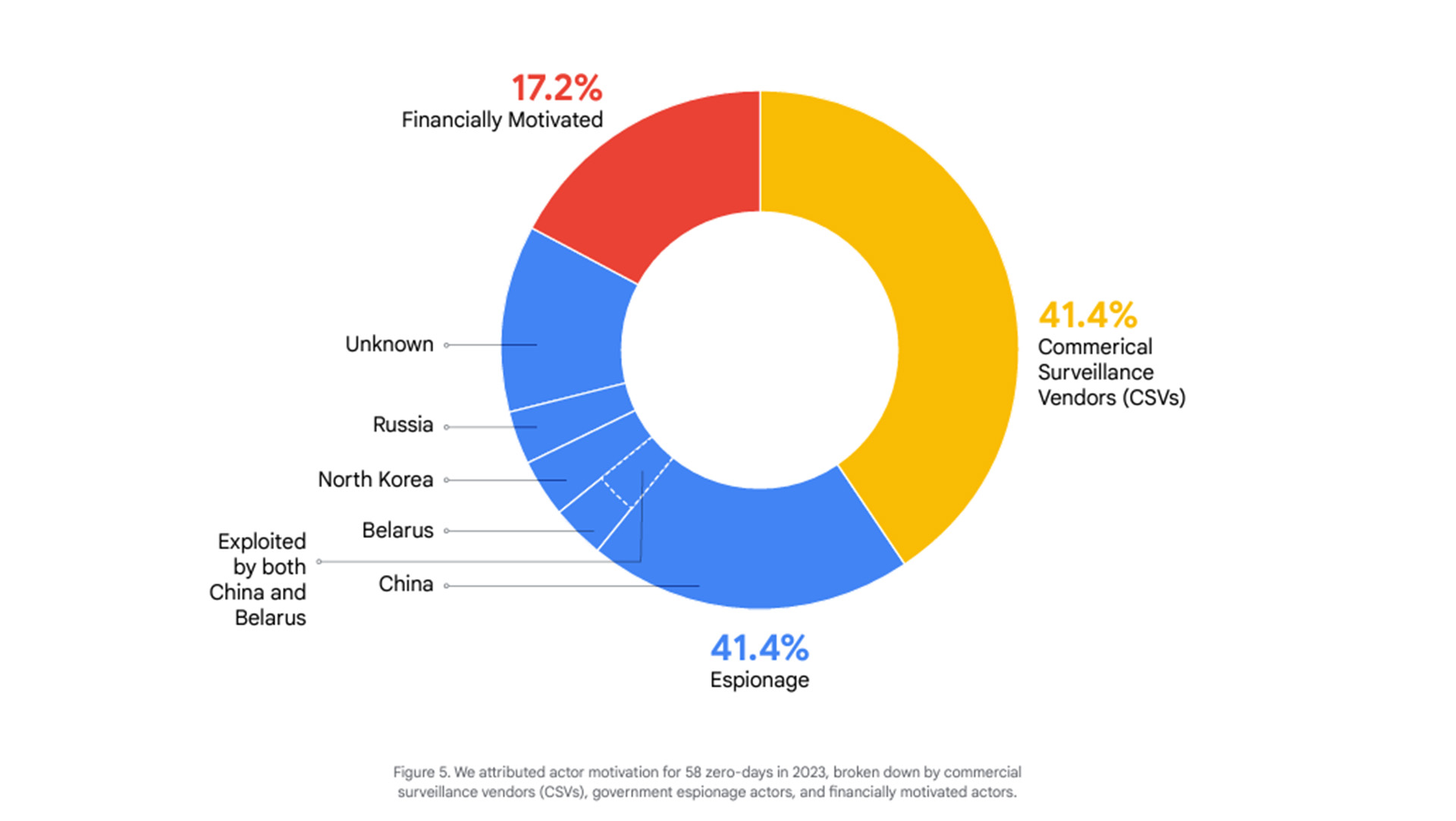

Было неожиданно, что большинство эксплойтов, упомянутых в отчете, не были связаны с финансовой выгодой. Вместо этого их приписали либо спонсируемому государством шпионажу, либо коммерческим поставщикам средств наблюдения (CSV). Эти организации специализируются на создании «эксплойтов для целевых операций государственных органов», что делает их работу весьма интригующей.

Согласно выводам Google, Китайская Народная Республика занимает первое место в спонсируемом государством хакерстве: подразделения кибершпионажа, находящиеся под ее юрисдикцией, обнаружили и использовали двенадцать уязвимостей нулевого дня в 2023 году, что означает увеличение по сравнению с семью, обнаруженными в 2022 году.

Атаки «нулевого дня» представляют значительный риск, поскольку они направлены на неизвестные уязвимости в программном обеспечении, что делает невозможным внедрение защиты для создателей. Не каждая атака нулевого дня используется злонамеренно; некоторые из них обнаруживаются до того, как их используют, и впоследствии исправляются разработчиками.

Положительным моментом является то, что инвестиции в предотвращение эксплойтов кажутся эффективными, о чем свидетельствует уменьшение количества конкретных типов уязвимостей. В случае Google, согласно отчету, не было обнаружено никаких эксплойтов с использованием после освобождения, нацеленных на Chrome. Этот успех можно объяснить различными защитными мерами, принятыми с тех пор для усиления браузера.

В отчете также высоко оценивается режим блокировки iOS — важная функция, обеспечивающая высокую степень защиты пользователей от потенциальных угроз. Между тем, расширение тегирования памяти (MTE) для процессоров Arm выпускается на некоторых устройствах Android, и Google также ожидает положительных результатов.

В отчете указывается, что усилия исследователей безопасности и поставщиков продуктов эффективны в сдерживании злоумышленников. Тем не менее, важно признать, что эти успехи могут заставить злоумышленников сосредоточиться на более широком спектре целей, поскольку традиционная тактика становится менее продуктивной.

«Проще говоря, больше технологий открывает больше возможностей для эксплуатации».

Обычному пользователю важно регулярно обновлять программное обеспечение, чтобы оставаться защищенным от новых угроз. Это включает в себя использование новейших мер безопасности и избежание стать жертвой взлома или кражи данных.

Смотрите также

- Все персонажи, классы и способности Elden Ring Nightreign

- Лучшие слайдеры NHL 25 и как их использовать

- Обзор MSI MAG X870 Tomahawk WiFi

- Обзор Lenovo Legion Go S на Windows 11: «Мое сердце болит за этот смешанный портативный»

- Как исправить ошибку «Таинственный сигнал» в Fallout 4

- Apex Legends – посмотрите кинематографический трейлер Altered Horizons

- Лучшие пресеты персонажей в Dragon Age: The Veilguard

- Обзор Gigabyte Aorus 16X

- Я не ожидал, что Dave the Diver объединит усилия для создания сексуальной аниме-игры в стиле гача, но вот мы здесь, и я должен вам сказать, это действительно имеет смысл.

- 32 величайших гангстерских фильма

2024-04-09 16:05